|

| Bezpieczeństwo + Warsztaty |

CO:

26.04.2012 r. - po raz pierwszy w Krakowie - organizowana jest znana konferencja BIN GigaCon - Bezpieczeństwo i Niezawodność Systemów Informatycznych. Konferencja organizowana przez jest przez SW Konferencje Sp. z o.o. Sp. k. przy współudziale firmy CCNS jako sponsora konferencji. W ramach konferencji firma CCNS wraz z Kołem Naukowym Informatyków Politechniki Krakowskiej organizuje warsztaty WatchGuard Academy poświęcone zagadnieniom bezpieczeństwa systemów informatycznych.

Warsztaty odbywać się będą w dwóch grupach po 18 osób. Zapisywać się na warsztaty można w trakcie rejestracji na konferencję pod adresem http://gigacon.org/rejestracja/bin_krakow2012. O możliwości uczestniczenia w warsztatach decyduje kolejność zgłoszeń.

Warsztaty przeprowadzone zostaną w laboratorium WatchGuard Academy Instytutu Teleinformatyki Politechniki Krakowskiej z wykorzystaniem najnowszych rozwiązań klasy XTM firmy WatchGuard.

Szczegółowe informacje dostępne pod adresem security@ccns.pl.

Agenda:

- Tworzenie polityk bezpieczeństwa bazujących na tożsamości użytkowników. Obecnie odchodzi się od definiowania polityk bezpieczeństwa bazujących na adresach IP. Wynika to z 2 podstawowych faktów. Po pierwsze adres IP przestał być już stałym elementem powiązanym z użytkownikiem (przede wszystkim ze względu na znaczny wzrost mobilności pracy oraz mnogości urządzeń, z których korzysta przeciętna osoba). Po drugie wykorzystywanie tożsamości w definicji polityk bezpieczeństwa jest po prostu wygodne i to zarówno dla administratora jak i użytkownika. W ramach warsztatów zaprezentowany zostanie mechanizm konfigurowania oraz użytkowania tak zdefiniowanych polityk bezpieczeństwa.

- Kontrola pracy zaufanych użytkowników. Jak pokazują statystyki częstym problemem jest nielojalność pracowników. Niestety źle opłacani nieuczciwi lub przekupieni przez konkurencję pracownicy mogą wykonywać działania szkodzące firmie czy organizacji. Z wykorzystaniem rozwiązań bezpieczeństwa można monitorować dane przesyłane przez pracowników w celu ochrony przed ich nieuczciwością. W trakcie warsztatów przedstawione zostaną techniki umożliwiające takie działanie.

- Kontrola wykorzystywanych aplikacji. Pracownicy bardzo często w trakcie dnia pracy wykorzystują służbowe komputery do realizacji prywatnych potrzeb. Nie zawsze jest to szkodliwe, ale niejednokrotnie jest sprzeczne z podstawowymi zasadami bezpieczeństwa, czy regulacjami prawnymi. Szczególnie niebezpiecznym przypadkiem tego typu działalności jest pobieranie danych (nielegalnych) z sieci P2P. Rodzi to poważne zagrożenie informatyczne (potencjalne możliwość pobrania złośliwego kodu), jak również prawne (pobieranie, a często automatyczne udostępnianie danych chronionych prawem). W trakcie warsztatów zaprezentowane zostaną metody kontroli aplikacji, ze szczególnym uwzględnieniem aplikacji typu P2P oraz rodzimych komunikatorów takich jak Gadu-Gadu, czy Tlen.

- Monitorowanie środowiska sieciowego. Zagadnienie to jest niezwykle istotne w wykrywaniu zagrożeń. Informacja o tym co dzieje się w sieci oraz możliwość wstecznej analizy pozwala niejednokrotnie na wykrycie zagrożenia, czy w przypadku jego wystąpienia, na wskazanie mechanizmów jego rozprzestrzeniania się. W trakcie warsztatów zaprezentowane zostaną mechanizmy zbierania oraz analizy informacji nt. ruchu sieciowego.

- Bezpieczny mobilny dostęp do zasobów chronionych. Przy coraz większym nacisku na mobilność pracy oraz dostęp (bezpieczny) do danych z dowolnego miejsca i dowolnego urządzenia z jakiego korzysta użytkownik, konieczne jest zapewnienie wygodnej oraz spełniającej wymogi bezpieczeństwa metody komunikacji. W ramach warsztatów zaprezentowane zostaną metody realizacji tych wymagań.

GDZIE:

Konferencja odbywać się będzie w Hotelu Galaxy w Krakowie przy ulicy Gęsiej 22a.

Warsztaty odbędą się w laboratorium WatchGuard Academy Instytutu Teleinformatyki Politechniki Krakowskiej (budynek Wydziału FMiI PK, ul. Podchorążych 1) wyposażonym w 18 urządzeń klasy XTM firmy WatchGuard.

Warsztaty trwają 90 minut i odbędą się w dwóch grupach po 18 osób. Grupa 1 rozpoczyna warsztaty o godzinie 16.30, grupa 2 o godzinie 18.30.

Dojazd na warsztaty możliwy jest komunikacją miejską lub własnym samochodem.

W przypadku dojazdu własnym samochodem, uczestnicy warsztatów mają zapewniony dostęp do parkingu przed budynkiem Wydziału FMiI PK.

Przy wykorzystaniu komunikacji miejskiej bezpośredni dojazd możliwy jest tramwajami linii 20 lub 14 z przystanku Rondo Grzegórzeckie na przystanek Uniwersytet Pedagogiczny (kierunek Bronowice). Czas przejazdu około 20 minut. Po kliknięciu w poniższy link ukażą się połączenia pozwalające na dojechanie na warsztaty DOJAZD. Klikając na przyciski później oraz wcześniej możliwe jest wyszukanie innych połączeń. Połączenia wyszukiwane są chronologicznie dla obu wymienionych linii tramwajowych. Na stronie krakowskiego MPK możliwe jest także sprawdzenie lokalizacji poszczególnych przystanków.

DLACZEGO:

Zagrożenia, z jakimi muszą borykać się administratorzy bezpieczeństwa, ciągle ewoluują. Jest to nieustanna walka „dobra” ze „złem”, gdzie na każde rozwiązanie zabezpieczające przed niepowołanym dostępem „zło” odpowiada coraz to nowymi metodami ataku. Ważne jest, aby administratorzy bezpieczeństwa wiedzieli, z czym muszą zmierzyć się w najbliższej przyszłości, by sprostać stawianym im zadaniom oraz by wiedzieli jak tym zagrożeniom przeciwdziałać.

W ostatnich latach techniki ataków, a przede wszystkim ich motywacja znacznie ewoluowały. Często motywacja ataku powoduje, że sposób jego przeprowadzania, zastosowane techniki, czy intensywność jest wyjątkowa. Obecnie najgroźniejsze są ataki przeprowadzane nie dla czystej chęci zniszczenia, czy pokazania, że potrafię, ale kierowane chęcią zysku, poglądami politycznymi czy religijnymi. Ataki, których efektem ma być znaczna korzyść finansowa przeprowadzane są przy dużym nakładzie pracy. Skutkuje to ich znacznym poziomem zaawansowania, a co za tym idzie ataki te stają się bardzo niebezpieczne.

W roku 2011 pojawiły się i rozwinęły nowe zagrożenia. Trend ten zostanie zachowany w latach kolejnych. Producenci sprzętu i oprogramowania ciągle rozwijają swoje produkty by wykrywać i blokować te zagrożenia. Niestety sprawianie by świat informatyki był bezpieczniejszy jest niezmiernie trudnym zajęciem. Przewiduje się, że w najbliższym czasie wiele nowych - poniżej przedstawionych - zagrożeń będzie się rozwijać. Rozwiązania klasy XTM potrafią sprostać takim wyzwaniom.

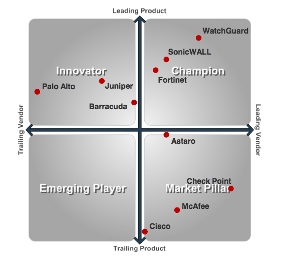

Liderem (jak pokazują rozmaite rankingi) w tworzeniu rozwiązań bezpieczeństwa jest firma WatchGuard:

WatchGuard mistrzem rozwiązań UTM.

Grupa Info-Tech Research Group, lider w dziedzinie analizy rynku IT małych i średnich przedsiębiorstw, w swoim najnowszym raporcie uznaje rozwiązania WatchGuard za najlepsze wśród rozwiązań klasy UTM.

Firma ta z siedzibą w Seattle w stanie Washington USA już od roku 1996 dostarcza sprzętowe rozwiązania bezpieczeństwa. Przed tą datą wszyscy producenci dostarczali jedynie rozwiązania programowe. Firma WatchGuard zapoczątkowała swoim odważnym posunięciem nową erę w bezpieczeństwie systemów informatycznych.

Firma WatchGuard oferuje trzy klasy sprzętowych rozwiązań bezpieczeństwa:

- XTM – rozwiązania stanowiące rozszerzenie funkcjonalności oferowanych przez urządzenia klasy UTM. Ochrona przed niepowołanym dostępem na styku z siecią Internet. Obecne wymagania dotyczące bezpieczeństwa sieci w zależności od charakterystyki klienta bardzo różnią się miedzy sobą. Coraz trudniejsze staje się zaproponowanie jednolitego i spójnego rozwiązania. Jednakże rozwiązania klasy XTM pozwalają na dobranie odpowiedniego sprzętu dla niemal każdego zadania związanego z ochroną sieci klienta przed zagrożeniami płynącymi z sieci Internet.

- SSL – bezpieczny dostęp do informacji chronionych dla pracowników mobilnych. Zmiana charakterystyki pracy przeciętnego pracownika w kierunku pracy zdalnej, często mobilnej, w której wykorzystuje się niejednokrotnie niezaufane komputery i sieci wymaga zmiany polityki udostępniania chronionych zasobów firmowych.

- XCS – ochrona korespondencji biznesowej oraz ruchu www. Bezpieczeństwo poczty oraz podstawowego narzędzia pracy jakim jest WWW, pozwalające na uniknięcie zagrożeń takich jak spam, wirusy, czy ochronie przed wypłynięciem poufnych informacji (DLP – Data Loss Prevention) jest niemal konieczne. Dodatkowa ochrona w postaci replikowania kolejek pocztowych, czy duplikowania otrzymanych wiadomości pozwala nie tylko na zapobieganie utracie istotnej korespondencji, ale również na jej analizowanie w przyszłości.

Dane przetwarzane przez pracowników znajdują się w ciągłym ruchu. Są one pobierane, z różnych źródeł – często sposób komunikacji ze źródłem danych nie gwarantuje odpowiedniego poziomu zabezpieczenia procesu transmisji. Następnie dane te mogą zostać przesłane do współpracowników. Często zdarza się, że zostaną one wysłane do innej osoby niż miało to mieć miejsce (błędnie wpisany lub podpowiedziany przez program pocztowy adres e-mail). Dodatkowo pracownicy mogą przesyłać cenne (z punktu widzenia organizacji) dane do prywatnych skrzynek pocztowych w celu „popracowania nad tym wieczorem w domu”. Takie działania mogą doprowadzić do wypłynięcia tych danych do niepożądanych osób.

Wypłynięcie danych wcale nie musi oznaczać celowego działania na szkodę organizacji. Często może nastąpić w wyniku pomyłki lub braku świadomości, że dane działanie sprowadza niebezpieczeństwo. Rozwiązania XCS oferujące funkcje DLP (Data Loss Prevention) chronią nie tylko przed celowym działaniem. Potrafią także, a może przede wszystkim, chronić pracowników oraz organizację przed skutkami popełnianych błędów, które potrafią być dotkliwe.

Mobilność stała się ostatnio bardzo popularna. Mnogość wykorzystywanych platform, dostęp do krytycznych informacji z dowolnego miejsca i dowolnego urządzeni, praca zdalna to podstawowe problemy zdalnej pracy. Rozwiązania klasy SSL VPN doskonale radzą sobie z takimi problemami dzięki możliwości zestawiania bezpiecznych kanałów komunikacyjnych z dowolnej maszyny z wykorzystaniem jedynie przeglądarki internetowej. Oferują przy tym takie funkcje jak: bezpieczna wielostopniowa autentykacja użytkowników, analiza bezpieczeństwa systemu, z którego nawiązywane jest połączenie, czyszczenie systemu po zakończonej sesji, dwukierunkowość tunelowania i wiele innych.

KTO:

Firma CCNS SA od wielu lat specjalizuje się w świadczeniu usług pozwalających na zapewnienie pełnego bezpieczeństwa funkcjonowania Klienta w realiach e-gospodarki. Naszym Klientom dostarczamy optymalne rozwiązania, systemy i wiedzę, spełniające nie tylko aktualne wymagania, ale i takie, które umożliwiają ich łatwy rozwój i ekspansję.

Firma CCNS SA posiada status Expert Partnera WatchGuard. Prowadzimy także jedyne w Polsce Autoryzowane Centrum Szkoleniowe. Obsługa techniczna dla klientów realizowana jest przez certyfikowanych inżynierów. Wszystkie te aspekty gwarantują kompleksowe i profesjonalne wsparcie dla klientów.

Wynajem bezpieczeństwa

Wychodząc naprzeciw klientom, którzy nie posiadają własnej kadry technicznej lub z różnych względów nie chcą kupować urządzeń firmy WatchGuard na własność, oferujemy usługę wynajmu bezpieczeństwa.

Usługa ta składa się z dwóch elementów. Jednym z nich jest urządzenie firmy WatchGuard umieszczane w siedzibie klienta. Drugim jest wsparcie techniczne realizowane przez certyfikowanych inżynierów.

Urządzenie dobierane jest dla każdego z klientów zgodnie z jego potrzebami i wymaganiami. Możliwe jest wykupienie dodatkowych usług dla urządzenia, zgodnie z życzeniem klienta. W trakcie użytkowania urządzenia, w dowolnym momencie, istnieje możliwość jego rozbudowy.

Wsparcie techniczne obejmuje początkową konfigurację urządzenia zgodnie z życzeniem klienta oraz opiekę nad urządzeniem w trakcie jego użytkowania. Dodatkowo inżynierowie firmy CCNS wykonują wszystkie zmiany konfiguracji urządzenia, jakie są konieczne w trakcie trwania umowy wynajmu bezpieczeństwa. Zadaniem opieki technicznej jest także rozwiązywanie wszelkich problemów z urządzeniem oraz aktualizacja oprogramowania urządzenia.

Umowa wynajmu bezpieczeństwa podpisywana jest na okres 2 lat, z możliwością jej przedłużenia lub wykupienia urządzenia na własność. Przedłużenie umowy na kolejne lata, bądź też wykupienie urządzenia po upłynięciu okresu umowy, realizowane jest na atrakcyjnych warunkach.

Programy Trade-Up i Trade-In:

Aktualnie firma WatchGuard prowadzi specjalny program (Trade-Up), w ramach którego na preferencyjnych warunkach możliwa jest wymiana starszych jej produktów na najnowsze rozwiązania gwarantujące najwyższy poziom zabezpieczenia.

Podobnie możliwa jest wymiana na preferencyjnych warunkach podobnego urządzenia innego producenta na najnowsze rozwiązanie firmy WatchGuard w ramach programu Trade-In.

Urządzenie uznawane jest za podobne, jeśli jego podstawową funkcjonalność stanowi jedna z funkcjonalności oferowanych przez urządzenie kupowane w ramach tego programu.

Dodatkowo, aby móc skorzystać z programu Trade-In, konieczne jest wypełnienie i przesłanie do firmy WatchGuard odpowiedniego oświadczenia o wycofaniu z eksploatacji wymienianego urządzenia. Wymieniane urządzenie w momencie jego zakupu powinno kosztować nie mniej niż jedna trzecia ceny nowego urządzenia. W ramach prezentowanego programu można dokonać wymiany między innymi wymiany urządzeń następujących producentów: Cisco, Fortinet, Juniper/NetScreen, Symantec, SonicWALL, 3com, Checkpoint, Astaro.

Szkolenia

Naturalne uzupełnienie oferty firmy stanowi prowadzony w naszym Centrum Szkoleniowym szereg specjalistycznych szkoleń dotyczących zagadnień związanych z oferowanymi przez nas produktami i usługami. Dzięki rozległej wiedzy praktycznej nasze szkolenia charakteryzują się obszerną częścią warsztatową, co wydatnie pomaga w zrozumieniu poruszanych zagadnień. Prowadzimy również dla szerokiego grona Odbiorców kursy doskonalące, w których poruszane są tematy bezpieczeństwa użytkowania komputerów i Internetu.

Mamy oko na Twoje bezpieczeństwo ! |

|

|

|

|

CCNS SA laureatem nagrody dla rzetelnych i wiarygodnych firm

CCNS SA wyróżniona certyfikatem "Firma Przyjazna Nauce" | | | | | | | | Współpracujemy z: |

|  |

|

|